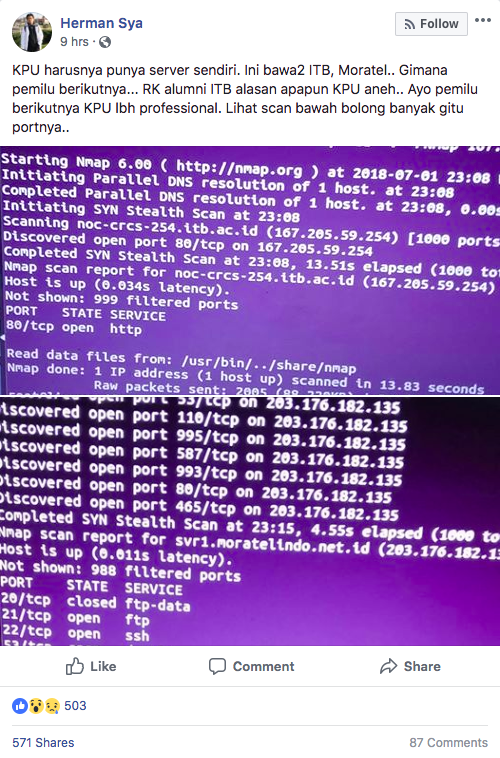

Port-port yang diklaim “bolong” di foto hasil scanning port di post sumber adalah port-port yang memang dibuka untuk melayani permintaan akses ke layanan yang disediakan oleh server tersebut, bukan lubang kemananan. Selengkapnya di bagian PENJELASAN dan REFERENSI.

======

KATEGORI

Disinformasi.

======

SUMBER

https://www.facebook.com/hermansyah.1970/posts/10156578798074791, post oleh akun “Herman Sya” (facebook.com/hermansyah.1970), sudah tidak bisa diakses per post ini disusun.

======

NARASI

“KPU harusnya punya server sendiri. Ini bawa2 ITB, Moratel.. Gimana pemilu berikutnya… RK alumni ITB alasan apapun KPU aneh.. Ayo pemilu berikutnya KPU lbh professional. Lihat scan bawah bolong banyak gitu portnya..”

======

PENJELASAN

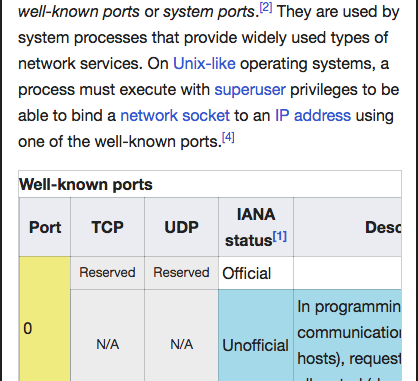

(1) Port-port yang diklaim “bolong” sebenarnya adalah port yang memang dibuka agar permintaan akses ke layanan yang diberikan oleh server bisa diakses oleh klien, port-port tersebut adalah:

* 110, Post Office Protocol version 3, layanan email.

* 995, Post Office Protocol 3 over TLS/SSL (POP3S), layanan email.

* 587, email message submission (SMTP), layanan email.

* 993, Internet Message Access Protocol over TLS/SSL (IMAPS), layanan email.

* 80, Hypertext Transfer Protocol (HTTP), layanan web.

* 465, Authenticated SMTP[9] over TLS/SSL (SMTPS), layanan email.

Selengkapnya di (1) bagian REFERENSI.

——

(2) Mengenai pihak-pihak eksternal KPU yang disebutkan di narasi, dibahas di post sebelumnya di http://bit.ly/2zfCiLh.

——

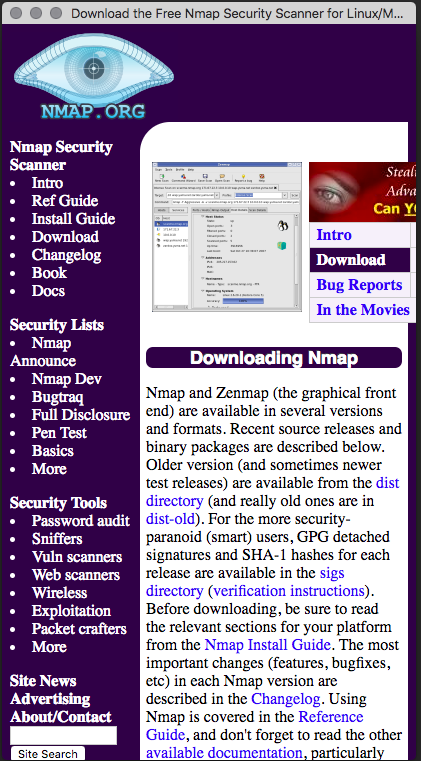

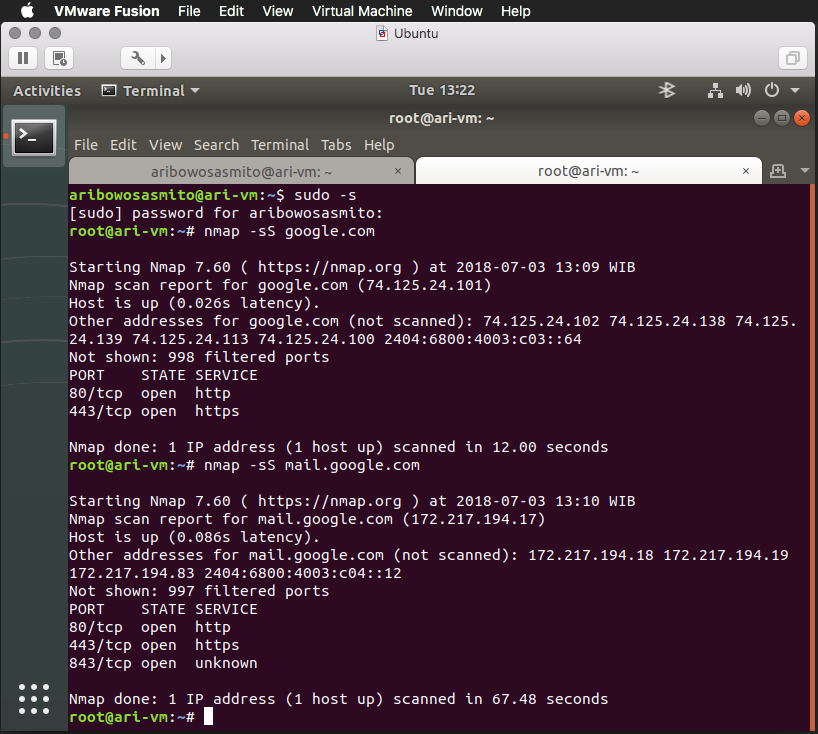

(3) Nmap adalah port scanning tool jaringan yang bebas diunduh untuk digunakan oleh siapapun, manual penggunaannya bebas dipelajari oleh siapapun. Selengkapnya di (2) bagian REFERENSI.

——

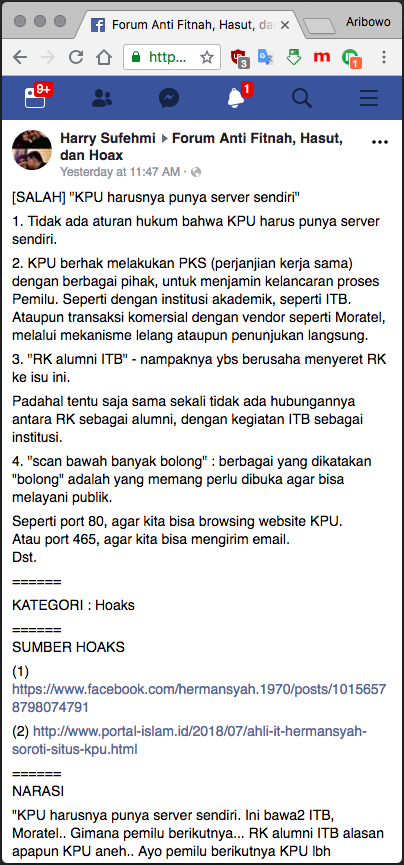

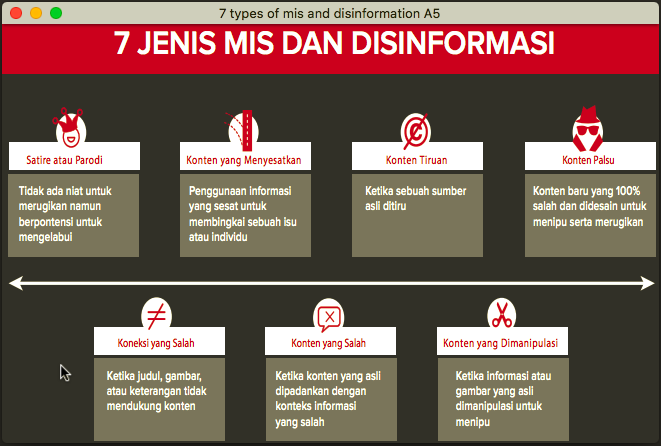

(4) http://bit.ly/2rhTadC, firsdraftnews.org: “Konten yang Salah

Ketika konten yang asli dipadankan dengan konteks informasi yang salah”.

——

(5) http://bit.ly/2rhTadC, firsdraftnews.org: “Konten yang Menyesatkan

Penggunaan informasi yang sesat untuk membingkai sebuah isu atau individu”.

======

REFERENSI

(1) http://bit.ly/2tWO5bi, Wikipedia: “List of TCP and UDP port numbers” – “Well-known ports”.

——

(2) http://bit.ly/2MLfjcS, nmap.org: “Downloading Nmap”. http://bit.ly/2Kr28kp, “Nmap Network Scanning

Port Scanning Techniques”.

——

(3) Tangkapan layar contoh penggunaan Nmap. Guest OS: Ubuntu 18.04 LTS on VMware Fusion, host OS: macOS High Sierra 10.13.5, target address: google.com dan mail.google.com.

======

Sumber: https://www.facebook.com/groups/fafhh/permalink/677494299249775/